« LINUX:DNS-GSLB » : différence entre les versions

Aucun résumé des modifications |

Aucun résumé des modifications |

||

| Ligne 71 : | Ligne 71 : | ||

Le serveur de messagerie émetteur va ajouter une clé cryptée au message. Le serveur qui reçoit le message va la vérifier sur base de la clé placée dans cet enregistrement de type TXT DKIM. C'est une autre façon de certifier son origine. | Le serveur de messagerie émetteur va ajouter une clé cryptée au message. Le serveur qui reçoit le message va la vérifier sur base de la clé placée dans cet enregistrement de type TXT DKIM. C'est une autre façon de certifier son origine. | ||

Dans l'exemple, l'enregistrement DKIM a comme nom "mail._domainkey" et comme valeur "v=DKIM1; k=rsa; s=email; p=<CLE>;". | Dans l'exemple, l'enregistrement DKIM a comme nom "mail._domainkey" et comme valeur "v=DKIM1; k=rsa; s=email; p=<CLE>;". | ||

Les clés privée et publique sont | Les clés privée et publique sont générées sur votre serveur mail. La clé publique est mise sur le serveur DNS à la place de "<CLE>". La clé privée sert sur le serveur mail émetteur à générer la clé ajoutée au message. En ayant les deux, le serveur récepteur peut vérifier la validité de la clé. Sur le serveur émetteur, le paramétrage de DKIM doit correspondre au nom repris dans le DNS; (ici, "mail._domainkey"). | ||

Le paramètre "k" définit le type de cryptage. | Le paramètre "k" définit le type de cryptage. | ||

Le paramètre "s" définit le type de service. | Le paramètre "s" définit le type de service. | ||

Version du 14 septembre 2020 à 18:13

But

Le DNS mondial ressemble à un annulaire téléphonique. Sur internet, chaque machine est identifiée par une adresse IP (comme notre n° de téléphone). Pour que cette machine soit plus facilement accessible, on lui donne un nom (exemple: www.google.com). La fonction principale d'un serveur DNS est de faire la liaison entre ces deux informations. Pour faire connaitre votre serveur sur Internet, iIl faut donc effectuer ces deux étapes sur un serveur DNS sur Internet.

Organisation d'un nom de domaine

Sur Internet, il y a de nombreux serveurs de noms de domaines. Quand on les interroge, ils sont chargés de répondre en interrogeant leur annuaire. S'ils n'ont pas la réponse, ils transfèrent la question à un serveur qui est le dépositaire de l'information. En effet chaque serveur est le dépositaire de référence d'un certains nombres de noms de domaines. Les autres, en fonction des demandes gardent une copie en mémoire pendant un certain temps. Après ce temps limite, l'information risque de ne plus être à jour; il faut donc qu'il rafraichisse les information auprès du serveur maître de l'information. Ces serveurs sont organisés de façon hiérarchique. Au dessus, il y a un serveur de noms de domaine central, racine, mondial. (note: pour une question d'efficacité et de disponibilité, ces serveurs sont plusieurs et redondants, idem éventuellement pour les serveurs maîtres)

De la même façon les noms de domaines sont organisés de façon hiérarchique. Chaque niveau est séparé par un point. Au plus haut niveau, on a une liste fixée au niveau mondial de noeud ("fr" pour la France, "eu" pour l'Europe, "org" comme organisation,...). Par exemple le nom de la machine "www.google.com." correspond à la machine "www", serveur WEB, du nom de domaine "google" appartenant à la société Google qui lui appartient du nom de domaine primordial "com" comme "commercial". Le point final renvoie à la racine générale et donc aux serveurs racines. Autre exemple "mail.edf.fr" fait référence à la machine "mail" de la société Edf ("edf") située en France ("fr").

Création de votre domaine

Il faut donc avoir un nom reconnu au niveau mondial pour notre serveur. Soit vous avez payé pour avoir votre propre nom de domaine personnalisé par exemple chez OVH, soit vous allez sur des sites gratuits où vous pouvez déclarer le nom de votre serveur à l'intérieur d'un domaine existant. Il en existe de nombreux qui offrent une base de fonctions gratuites et d'autres fonction payantes plus avancées. Sur la majorité de ces sites, vous ne pouvez que déclarer que votre nom de machine et éventuellement un enregistrement "MX" pour votre serveur de messagerie.

Nous avons choisi le site GSLB car, au contraire des autres sites gratuits, vous pouvez créer votre propre nom de sous-domaine. De plus au contraire des autres sites, vous pouvez introduire toute une séries de sortes d'enregistrement en plus du nom de machine.

Vous connectez à l'URL https://gui.gslb.me/GSLB.ME-GUI/ . L'image suivante vous présente l'écran de LOGIN. A ce stade, vous pouvez créer votre compte si vous n'en avez pas. Ce compte est gratuit.

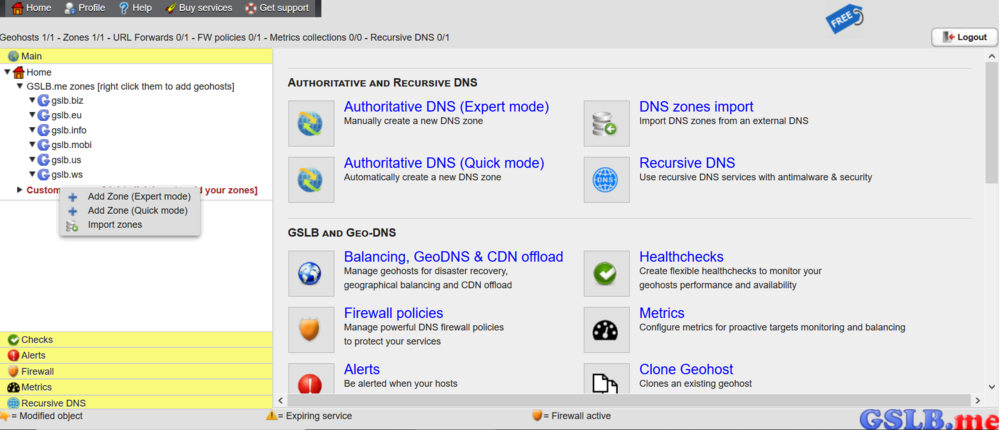

Après authentification, la page "Home" vous place au coeur du sujet. A gauche vous avez la liste des noms de domaines propriété de la société GSLB. Nous avons choisit de créer une sous-zone au niveau de l'Europe: "gslb.eu". En dessous en faisant appel au menu contextuel de la ligne "Customer zones", vous allez créer votre sous-zone ("Add zone (quick mode)").

Un écran apparaît. Vous devez renseigner une adresse mail et surtout votre nom de sous-domaine. Dans l'exemple, il se nomme "adbweb" de la zone maître "gslb.eu" ce qui donne au total "adbweb.gslb.eu". Une ligne s'ajoute correspondant à la nouvelle zone. En cliquant dessus, vous pouvez l'éditer.

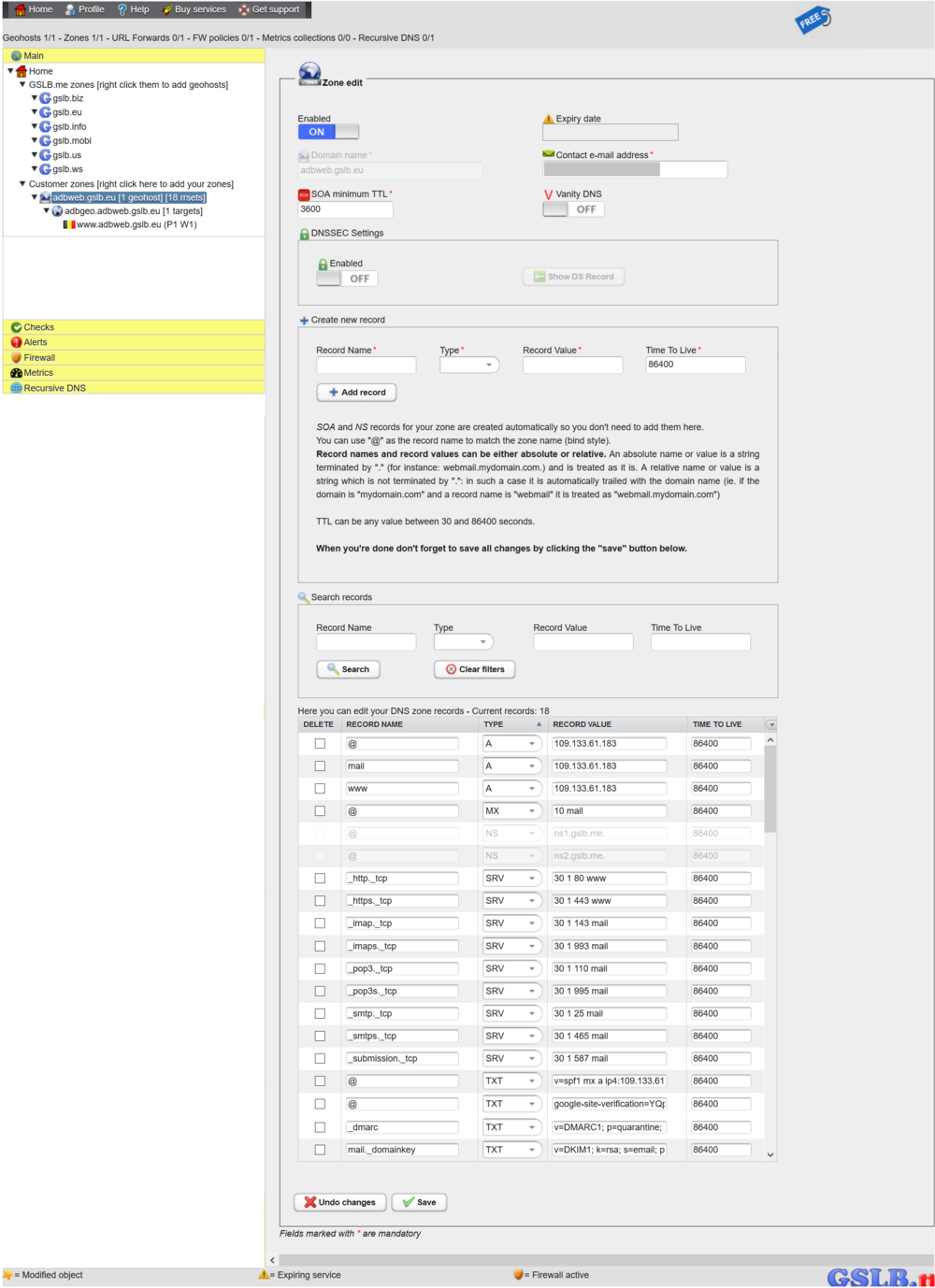

- A Record

La première chose est d'ajouter votre machine en liaison avec votre adresse IP publique. Pour cela, vous allez dans le cadre "Create a new record". Une machine sous IPV4 est introduit via un enregistrement de type "A", le type "AAAA" est réservé à l'adressage IPV6. La "Record value" aura pour valeur votre adresse IP publique. Le "Record name" accueillera le nom de machine. Par exemple "www" pour votre serveur WEB; "mail" pour votre serveur de messagerie. L'entrée "@" correspond au nom de zone et donc à l'absence de nom. Cette entrée valide n'importe quelle machine en dessous.

- NS record

Les types "NS" alias de "Name Server" sont non éditables et correspondent aux serveurs de noms de domaine maître, c'est à dire, ceux de la société GSLB.

- SRV Record pour un serveur WEB

En option, pour notre serveur WEB (machine "www"), nous pouvons renseigner quels ports TCP sont utilisés. Pour cela nous pouvons ajouter des enregistrements de type SRV. Le nom d'enregistrement a la forme _<service>._tcp. Par exemple, pour le protocol HTTP, nous aurons ¨"_http._tcp" et pour HTTP sécurisé, HTTPS, nous aurons "_https._tcp" .

Le "Record value" a quatre paramètres. Les deux premiers ont peu d'importance dans notre cas: la priorité et le poids. Ils sont importants si vous avez plusieurs serveurs WEB. Le troisième par contre correspond au n° du port TCP: classiquement, pour HTTP, il a la valeur "80" et pour HTTPS, "443" . Ces valeurs peuvent être différentes en fonction de la configuration de votre serveur. Par exemple, si vous deux serveurs WEB hébergeant des sites WEB différents (un serveur WEB Linux et un serveur WEB Windows). Le premier aurait respectivement les services WEB sur les ports 80 et 443 et le second, sur les ports 81 et 444.

Le quatrième renvoie vers la machine qui offre ce service: ici "wwww".

- Records pour un serveur de messagerie (Mail)

Actuellement pour sécuriser de plus en plus son serveur Mail, il faut toute une panoplie d'enregistrements spécifiques.

- MX record

Le premier venu est l'enregistrement de type MX. Il spécifie que la machine nommée est un serveur de messagerie (SMTP au sens large). La "Record value" a deux paramètres. Le premier est la priorité et est secondaire dans notre cas. Si nous avons plusieurs enregistrements MX et si celui qui a la priorité est défaillant, le suivant est choisi. Le second paramètre renvoie vers la machine qui offre ce service: ici "mail".

- TXT record

Pour sécuriser et permettre de vérifier que le message vient bien d'un serveur de messagerie servant un domaine donné, on ajoute des enregistrements de type TXT pour les validations SPF, DKIM et DMARC. Pour plus d'informations, je vous renvoie vers les sites spécialisés. Le serveur mail autre qui reçoit un message de notre serveur mail, va voir ces enregistrements du domaine du serveur émetteur et les vérifier. Si les clauses ne sont pas vérifiées, le message sera refusé.

SPF:

Dans l'exemple, l'enregistrement SPF est "v=spf1 mx a ip4:109.133.61.183 -all" pour toute machine ("@")

Le paramètre "mx" spécifie que ce serveur doit avoir un enregistrement de type MX dans ce domaine.

Le paramètre "a" spécifie que ce serveur doit avoir un enregistrement de type A dans ce domaine.

Le paramètre "ip4" spécifie que ce serveur doit avoir l'adresse IP (IPV4) donnée.

Le paramètre "all" spécifie la politique a adopter si les conditions ne sont pas remplies: ici refus.

DKIM: Le serveur de messagerie émetteur va ajouter une clé cryptée au message. Le serveur qui reçoit le message va la vérifier sur base de la clé placée dans cet enregistrement de type TXT DKIM. C'est une autre façon de certifier son origine. Dans l'exemple, l'enregistrement DKIM a comme nom "mail._domainkey" et comme valeur "v=DKIM1; k=rsa; s=email; p=<CLE>;". Les clés privée et publique sont générées sur votre serveur mail. La clé publique est mise sur le serveur DNS à la place de "<CLE>". La clé privée sert sur le serveur mail émetteur à générer la clé ajoutée au message. En ayant les deux, le serveur récepteur peut vérifier la validité de la clé. Sur le serveur émetteur, le paramétrage de DKIM doit correspondre au nom repris dans le DNS; (ici, "mail._domainkey"). Le paramètre "k" définit le type de cryptage. Le paramètre "s" définit le type de service.

_dmarc v=DMARC1; p=quarantine; pct=100; adkim=s; aspf=s